Segmento | Data Centers

Os Data Centers são o coração da infraestrutura digital, armazenando informações estratégicas e garantindo o funcionamento contínuo de diversas operações. Por isso, é essencial que contem com uma política rigorosa de controle de acesso, aliada a equipamentos de alta qualidade, para garantir sua total proteção.

Além de prevenir o vazamento de dados e possíveis ataques cibernéticos, a segurança física do local também desempenha um papel fundamental. Áreas de acesso restrito exigem soluções tecnológicas avançadas, como biometria, cartões de proximidade e até autenticação multifatorial, proporcionando uma camada extra de proteção e controle sobre quem pode entrar e sair.

Para otimizar a gestão e garantir praticidade no dia a dia, sistemas inteligentes de controle de acesso permitem monitoramento em tempo real, registros detalhados de movimentação e integração com outras soluções de segurança. Dessa forma, os colaboradores podem desempenhar suas funções com mais eficiência, mantendo a segurança e a conformidade com as normas vigentes.

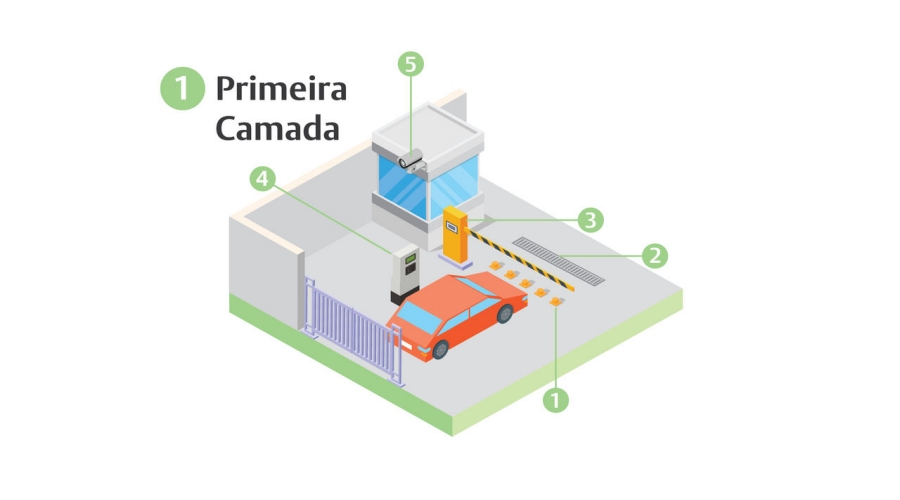

Localizada nas portarias, controla os pontos de chegada de pessoas e veículos. Utiliza ferramentas como cancelas, catracas e dispositivos para registrar horários de entrada e saída, iniciando os procedimentos de segurança padrão.

Focada no controle de acesso a departamentos e áreas restritas. Utiliza dispositivos como biometria, cartões, senhas e câmeras, alinhados à política de segurança. Visitantes devem ser acompanhados.

Focada no controle de acesso a departamentos e áreas restritas. Utiliza dispositivos como biometria, cartões, senhas e câmeras, alinhados à política de segurança. Visitantes devem ser acompanhados.

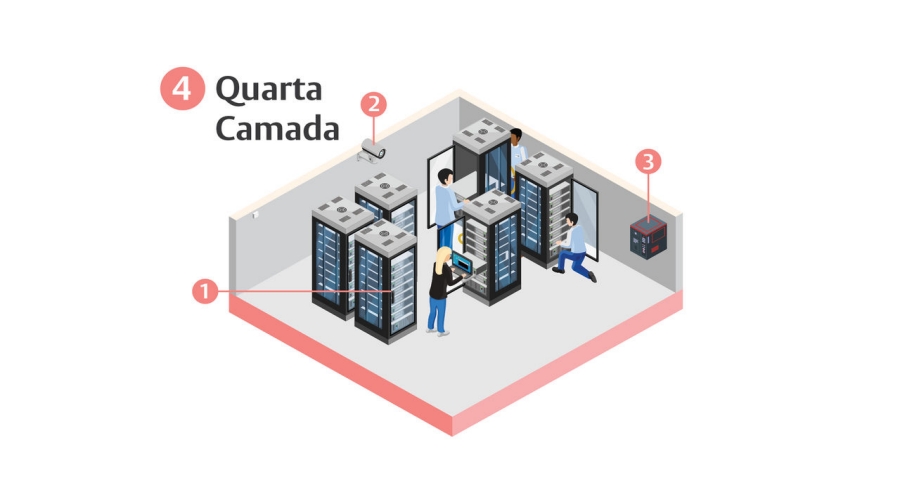

Destinada a áreas de alta confidencialidade e risco, acessível apenas a funcionários autorizados. Possui bloqueios mais rigorosos, garantindo máxima proteção.

Baseada em softwares de controle de acesso, essa camada permite configurar permissões, monitorar entradas e saídas, e gerar relatórios em tempo real. Integra todas as camadas físicas e lógicas, garantindo maior eficiência e adaptabilidade às políticas de segurança da organização.

Deixe os seus dados abaixo para receber o contato

de um dos nossos especialistas:

-

1 ) Bollards

Os bollards hidráulicos são uma solução eficaz para a segurança perimetral de data centers, protegendo acessos contra invasões e ataques forçados por veículos. Sua estrutura robusta é projetada para resistir a impactos de alta intensidade, impedindo tentativas de arrombamento com automóveis. O sistema retrátil permite um controle de entrada automatizado, garantindo a restrição de veículos não autorizados sem comprometer a logística operacional.

-

2 ) Garra de Tigre

As cancelas de alta segurança são essenciais para o controle de acesso em data centers, protegendo os pontos de entrada contra acessos não autorizados. Integradas a sistemas de autenticação e monitoramento, elas garantem a triagem eficiente de veículos, permitindo apenas a passagem de autorizados.

-

3 ) Cancelas de Alto Fluxo

A cancela de alto fluxo da ASSA ABLOY é ideal para o controle de acesso veicular em data centers com grande movimentação. Integrada ao sistema de controle de acesso, permite abertura automática por meio de credenciais, sensores ou reconhecimento remoto, garantindo agilidade sem comprometer a segurança. Sua estrutura robusta e tempo de resposta rápido asseguram eficiência operacional e proteção contra acessos não autorizados.

-

4 ) Totens Veiculares

Os totens veiculares são fundamentais para a identificação e controle de acesso em data centers. Podem ser equipados com intercomunicadores, leitores de credenciais e câmeras, permitindo a validação remota e segura de motoristas e veículos. Integrado ao Vault Next, garante um processo ágil e eficiente, reforçando a proteção das instalações sem comprometer a operação.

-

5 ) Integração com câmeras LPR

A integração de câmeras LPR (Leitura de Placas Veiculares) com o software Vault Next permite um controle de acesso veicular automatizado e inteligente em data centers. Ao identificar e validar placas em tempo real, o sistema autoriza ou bloqueia a entrada de veículos com base em listas de permissões configuradas. Essa automação reduz a necessidade de intervenção humana, aumenta a segurança perimetral e otimiza a operação.

-

1 ) Catraca tipo swing gate

As catracas Swing Gate da ASSA ABLOY oferecem controle de acesso seguro e eficiente para áreas internas de data centers. Com design moderno e operação silenciosa, permitem a passagem controlada de pessoas autorizadas, inclusive com mobilidade reduzida ou transportando equipamentos.

-

2 ) Cadastro de Visitante no sistema VAULT Next

O módulo de cadastro de visitantes do Vault Next oferece uma gestão eficiente e segura para o acesso de terceiros em data centers. Com integração via API, permite a sincronização com sistemas de cadastro antecipado, agilizando a liberação de entrada e reforçando os protocolos de segurança. A solução garante rastreabilidade e controle em tempo real.

-

3 ) Leitores Faciais

Os leitores faciais, quando integrado ao software Vault Next, oferece uma solução completa e segura para controle de acesso em data centers. Com autenticação facial sem contato e validação em tempo real, o dispositivo permite a liberação automatizada de acesso apenas para pessoas autorizadas. A integração garante registro detalhado de eventos e conformidade com os protocolos de segurança da instalação.

-

4 ) Controladora Mercury

As placas controladoras Mercury, integradas ao software Vault Next, oferecem uma solução robusta para o controle de acesso em datacenters. Essa integração permite o gerenciamento centralizado e em tempo real de portas, racks e áreas restritas, garantindo segurança física com alta precisão. O Vault Next potencializa os recursos das controladoras Mercury com uma interface intuitiva, relatórios detalhados e integração com outros sistemas, proporcionando eficiência operacional e conformidade com normas de segurança.

-

5 ) VAULT Locker

Em um Data Center, o controle de ativos e ferramentas é fundamental. O VAULT Locker ASSA ABLOY Controle de Acesso permite o armazenamento seguro de equipamentos sensíveis, com acesso individualizado por autenticação eletrônica. Cada compartimento registra quem acessou, quando e por quanto tempo, oferecendo total rastreabilidade e eliminando o uso de chaves físicas. Modular e escalável, o sistema se adapta a diferentes necessidades operacionais, otimizando o controle interno e reforçando a segurança do ambiente.

-

1 ) Leitores

Os leitores Signo 20 da HID oferecem autenticação segura para controle de acesso em data centers. Compatíveis com múltiplas tecnologias de credenciais, garantem flexibilidade e alta segurança nas entradas restritas. Com integração ao sistema Vault Next, reforçam o controle de identidade em ambientes críticos.

-

2 ) Controladora Aero

Os controladores AERO da HID, utilizados em data centers, oferecem comunicação segura e criptografada via protocolo OSDP, garantindo integridade na troca de dados com leitores de acesso. Com monitoramento em tempo real e maior proteção contra tentativas de clonagem ou sabotagem. Integrados ao Vault Next, os controladores asseguram gestão centralizada, segurança reforçada e operação contínua.

-

3 ) Fechaduras Eletromagnéticas

As fechaduras eletromagnéticas da ASSA ABLOY são ideais para controle de acesso em portas internas de data centers. Com retenção segura e liberação rápida, garantem proteção de áreas restritas sem comprometer a fluidez operacional.

-

4 ) Botão de Requisição de Saída

O botão de requisição de saída é uma solução, ideal para ambientes que exigem segurança, como data centers. Sua ativação por proximidade permite a liberação de portas sem contato físico, reduzindo riscos de contaminação e desgaste.

-

1 ) Fechadura Aperio

A fechadura Aperio é uma solução avançada para controle de acesso em racks de servidores, oferecendo segurança reforçada diretamente nos pontos de armazenamento de dados. Integrada ao Vault Next, permite gerenciamento centralizado e monitoramento em tempo real. Com capacidade para conectar até 64 fechaduras a um único hub. Eficiência e conformidade com os mais altos padrões de segurança física em data centers.

-

2 ) Integração com VMS - VAULT Next

A integração do software Vault Next com sistemas VMS permite a correlação de eventos de acesso com registros de vídeo, fortalecendo a segurança em data centers. Essa unificação facilita auditorias, agiliza a investigação de incidentes e proporciona maior controle sobre áreas críticas, centralizando o monitoramento em uma única plataforma.

-

3 ) Claviculário Touch Pro

Os claviculários Touch Pro oferecem controle seguro e inteligente de chaves em data centers. Com autenticação por credencial e registro de uso, garantem que apenas pessoas autorizadas tenham acesso a chaves críticas. A solução reduz riscos operacionais, melhora a rastreabilidade e pode ser integrada ao Software de Controle de Acesso para uma gestão centralizada e eficiente.

-

4 ) Cadeado VAULT - Air

O cadeado eletrônico VAULT-Air vai além da proteção física: ele registra automaticamente cada abertura e o fechamento, garantindo controle total sobre os acessos ao datacenter. Esse recurso é essencial para auditorias e compliance, comprovando não só quem acessou, mas também quando e por quem o cadeado foi devidamente fechado, além de posicionamento geográfico da abertura. Sem chaves físicas, com autenticação via app e estrutura robusta, o VAULT-Air une segurança, tecnologia e responsabilidade em um só dispositivo.

-

1 ) VAULT Next

O software Vault Next, da ASSA ABLOY Controle de Acesso, oferece uma solução robusta e inteligente para a gestão de acessos em ambientes críticos como datacenters. Entre suas principais vantagens estão o controle centralizado e em tempo real, que permite monitorar e registrar todas as atividades de acesso com precisão, garantindo rastreabilidade completa.

-

2 ) Integração com VMS - VAULT Next

A integração do VAULT Next com sistemas VMS (Video Management System) oferece mais segurança e controle para datacenters. Com ela, é possível associar acessos a imagens de vídeo em tempo real, permitindo verificação visual imediata, resposta rápida a incidentes e auditorias mais completas. Essa combinação garante mais eficiência operacional e reforça a proteção de áreas críticas com uma gestão unificada e inteligente.

-

3 ) Relatórios e Automações - VAULT Next

Os Relatórios e Comandos Globais do VAULT Next oferecem mais agilidade e controle na gestão de acessos. Com eles, é possível gerar relatórios completos em poucos cliques, facilitando auditorias e tomadas de decisão. Já os comandos globais permitem ações em massa, como travar ou liberar portas simultaneamente, otimizando a operação em ambientes grandes como datacenters. Tudo isso com praticidade, segurança e eficiência.

-

4 ) Integração com Software ERP e Gestão de Documentos

O VAULT Next se integra facilmente a sistemas ERP e plataformas de gestão de documentos por meio de sua API aberta, permitindo uma comunicação fluida entre diferentes sistemas. Essa integração garante sincronização de dados em tempo real, automatização de processos e maior controle sobre acessos e documentação. Ideal para ambientes que exigem alta eficiência e rastreabilidade, como datacenters.